英飞凌确保安全的非接触智能卡安全控制器面世

作者:Peter Laackmann

来源:电子工程专辑

日期:2007-09-14 11:27:53

摘要:智能卡安全控制器经常遭受大量的黑客攻击。最近,攻击方法的巨大改进,宣布了以前许多设计声称其产品非常安全的说法的终结。对于原本设计具有很长设计寿命的用于护照之类的高安全性芯片来说,现在也不得不采取最新的反制措施来应对,而需要接受最广泛的各种测试。

智能卡安全控制器经常遭受大量的黑客攻击。最近,攻击方法的巨大改进,宣布了以前许多设计声称其产品非常安全的说法的终结。对于原本设计具有很长设计寿命的用于护照之类的高安全性芯片来说,现在也不得不采取最新的反制措施来应对,而需要接受最广泛的各种测试。

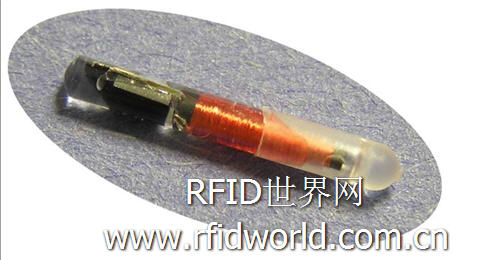

应该清楚地区分纯正的RFID芯片和带有标准的微控制器和安全控制器。纯正的RFID芯片主要用于物品识别类的应用,其中并不包含微控制器。这类芯片的功能性和安全措施有限,因而只能用于其特定的应用。

对于非接触卡应用来说,则需要非常高级别的私密保护和数据保护。而特别设计的安全为控制器,则能够满足这类应用的私密保护和数据保护的高级需求。

从各类研讨来看,人们对识别文件领域的芯片技术的应用的关注正在兴起。但目前的绝大多数的讨论焦点都集中在电子识别系统技术的实际应用上。不过,人们还必须对一个不太容易看到的方面(即芯片技术本身)引起重视。

对于用于像电子识别卡或护照这类的非接触卡中的半导体芯片,必须设计有保护所存数据不被非法篡改的能力。黑客通过对芯片内部的数据进行操作来实现非法的篡改。当卡本身被篡改后,黑客能够使内容符合某国的身份证信息,从而使得印刷信息和芯片内信息相一致。有些识别系统能够实现鉴权功能,即阅读设备能够检查身份证或护照的信息的完整性和真实性,甚至是反之亦然,这被称作为互鉴权。对于这两种应用,安全控制器对带有用于检查的单独密钥。但是,一旦这个密钥被公开,安全也将不复存在。因此,这类芯片还必须能够保护其安全鉴权密钥不被非法读取。

总之,芯片制造商的目标就是设计有效的、可测试并可鉴定的安全措施,以抵御以下三大类的威胁:误感应攻击、物理攻击和旁路通道攻击。

半入侵攻击

目前,扰乱智能卡的功能演变成一种比较令则攻击方法,全世界范围内从业余到非常职业的成千上万的黑客都采用这种方法。因此,这种误感应攻击(也被称作为半入侵攻击)已经变成安全控制器的安全性能评估和验证的主要对象。

智能卡控制器通常采用硅片制成。而硅片的电性能会随着不同的环境参数而不同。例如,硅片的电性能将随着不同的电压、温度、光、电离辐射以及周围电磁场的变化而改变。攻击者将通过改变这些环境参数,来试图引入一些错误的行为,包括对智能卡控制器的程序流中引入错误。通常,攻击者会迫使芯片做出错误的决定(例如接收错误的输入鉴权码),允许访问存储器中的保密数据。这种所谓的“存储器转储”正逐渐成为错误攻击感兴趣的地方。

然而,对于攻击者提取采用复杂算法的完备密钥来说,采用“不同的错误攻击(DFA)”在某些情况下只对某种单一的错误运算有效。

有各种诱导未知错误的方法,包括改变电源、电磁感应、用可见光或辐射性材料来照射智能卡的表面、或者改变温度等。上述中的某些方法可以用很低成本的设备来实现,从而成为业余攻击者的理想选择。

虽然在安全控制器的数据资料中都给出了针对上述这些攻击的反制措施,但只有通过实际测试才能证明这些措施是否真正有效。由于这些反制措施的性能变化范围高达几个数量级,故通过独立的评估和验证来检查其安全等级是极其重要的。在芯片被批准用于身份证或电子护照之前,必须经受大量的安全测试。不过,对于不同国家的不同身份证系统来说,这些安全测试的标准也是不一样的。

针对错误诱导式攻击的概念的实现必须从不同的观点上来看,必须构建一个严格的相互合作机制。英飞凌公司先进的芯片卡控制器的安全理念建立在以下三个方面:

1. 防止错误诱导;

2. 监测错误诱导条件;

3. 各种抵御安全控制器错误行为的措施。

过滤电源和输入信号作为第一道屏障,利用快速反应稳定器来阻止给定范围的电压突变。同样,某些有关时钟电源的不规则行为也被阻止。例如,如果安全控制器受到仅用一般的规则是无法抵御的非常高的电压的攻击,传感器就被用作为第二道屏障的一部分。如果传感器监测到环境参数的临界值,就会触发告警,芯片就会设置到安全状态。电压传感器用来检查电源,时钟传感器检查频率的不规则行为,而温度和光传感器则检查光和温度攻击。由于光攻击可以通过芯片的背面来实现,该光传感器对于器件两面的攻击都有效。第三道屏障是从安全控制器内核本身建立的。通过硬件和软件的相结合形成了有效的第三道屏障。这里,硬件与软件的相结合是至关重要的,因为在某些情况下,纯软件措施的本身就是错误攻击的对象。

可控的物理层攻击

攻击者可能也会以更直接的方式来操控芯片上的电路,例如,利用电器设备直接连接微控制器上的信号线,来读取线上所传输的保密数据或将攻击者自己的数据注入芯片中。

为了对付物理攻击,最重要的是在芯片内部对存储器和总线系统进行加密,这指的是存在芯片上的数据本身就要用强大的密码算法进行加密,这就是的即便是攻击者能够得到这些数据,也只能产生无用的信息。

另一方面,可以采用有效的屏蔽网对攻击者构成有效的屏障。这种情况下,采用微米级的超细保护线来覆盖安全控制器。这些保护线被连续地监控,如果某些线与其它短路、切断或损坏,就会启动报警。采用这么多层次的保护措施,就可以对控制器起到相当的保护作用,以免于遭受物理攻击,即便是来自高级攻击设备的攻击。

旁路攻击

攻击者也会采用方法来获取保密数据信息(例如鉴权码),这是通过芯片工作时仔细地观察各种参数来实现的。利用功率分析(SPA——简单功率分析,DPA——不同功率分析,EMA——电磁分析)的方法,攻击者可以根据功耗或电磁辐射来提取信息,因为根据操作类型的不同以及芯片中所处理的数据不同,功耗和辐射强度是变化的。

过去、现在和未来

考虑到攻击者将会不断地改变攻击方法甚至采用更新的技术,必须认清有效地防护目前和未来的攻击需要整套的安全概念。因此,英飞凌公司决定研发公司自己的高安全处理器内核,来用于公司的芯片卡。在技术研究和产品研发以及安全测试和验证过程中,安全和产品性能都得到最佳优化。尽管研发自己的内核的决定也与其它考虑有关,在第一次安全测试完成后通常优点可以立即体现。英飞凌公司采用最先进的攻击技术,对其产品的反攻击措施和安全性能进行了彻底的测试。为了证明目标安全等级的价值,独立的安全评估和验证也具有显赫的重要性。

公司在安全方法学和反攻击方面的研究决不会停止。公司正在考虑未来的攻击技术的演进,通过设计新的安全产品,来提供有效的保护并应对未来的攻击技术。

作者:Peter Laackmann,产品安全主管,Marcus Janke,产品安全高级专家,英飞凌科技公司

应该清楚地区分纯正的RFID芯片和带有标准的微控制器和安全控制器。纯正的RFID芯片主要用于物品识别类的应用,其中并不包含微控制器。这类芯片的功能性和安全措施有限,因而只能用于其特定的应用。

对于非接触卡应用来说,则需要非常高级别的私密保护和数据保护。而特别设计的安全为控制器,则能够满足这类应用的私密保护和数据保护的高级需求。

从各类研讨来看,人们对识别文件领域的芯片技术的应用的关注正在兴起。但目前的绝大多数的讨论焦点都集中在电子识别系统技术的实际应用上。不过,人们还必须对一个不太容易看到的方面(即芯片技术本身)引起重视。

对于用于像电子识别卡或护照这类的非接触卡中的半导体芯片,必须设计有保护所存数据不被非法篡改的能力。黑客通过对芯片内部的数据进行操作来实现非法的篡改。当卡本身被篡改后,黑客能够使内容符合某国的身份证信息,从而使得印刷信息和芯片内信息相一致。有些识别系统能够实现鉴权功能,即阅读设备能够检查身份证或护照的信息的完整性和真实性,甚至是反之亦然,这被称作为互鉴权。对于这两种应用,安全控制器对带有用于检查的单独密钥。但是,一旦这个密钥被公开,安全也将不复存在。因此,这类芯片还必须能够保护其安全鉴权密钥不被非法读取。

总之,芯片制造商的目标就是设计有效的、可测试并可鉴定的安全措施,以抵御以下三大类的威胁:误感应攻击、物理攻击和旁路通道攻击。

半入侵攻击

目前,扰乱智能卡的功能演变成一种比较令则攻击方法,全世界范围内从业余到非常职业的成千上万的黑客都采用这种方法。因此,这种误感应攻击(也被称作为半入侵攻击)已经变成安全控制器的安全性能评估和验证的主要对象。

智能卡控制器通常采用硅片制成。而硅片的电性能会随着不同的环境参数而不同。例如,硅片的电性能将随着不同的电压、温度、光、电离辐射以及周围电磁场的变化而改变。攻击者将通过改变这些环境参数,来试图引入一些错误的行为,包括对智能卡控制器的程序流中引入错误。通常,攻击者会迫使芯片做出错误的决定(例如接收错误的输入鉴权码),允许访问存储器中的保密数据。这种所谓的“存储器转储”正逐渐成为错误攻击感兴趣的地方。

然而,对于攻击者提取采用复杂算法的完备密钥来说,采用“不同的错误攻击(DFA)”在某些情况下只对某种单一的错误运算有效。

有各种诱导未知错误的方法,包括改变电源、电磁感应、用可见光或辐射性材料来照射智能卡的表面、或者改变温度等。上述中的某些方法可以用很低成本的设备来实现,从而成为业余攻击者的理想选择。

虽然在安全控制器的数据资料中都给出了针对上述这些攻击的反制措施,但只有通过实际测试才能证明这些措施是否真正有效。由于这些反制措施的性能变化范围高达几个数量级,故通过独立的评估和验证来检查其安全等级是极其重要的。在芯片被批准用于身份证或电子护照之前,必须经受大量的安全测试。不过,对于不同国家的不同身份证系统来说,这些安全测试的标准也是不一样的。

针对错误诱导式攻击的概念的实现必须从不同的观点上来看,必须构建一个严格的相互合作机制。英飞凌公司先进的芯片卡控制器的安全理念建立在以下三个方面:

1. 防止错误诱导;

2. 监测错误诱导条件;

3. 各种抵御安全控制器错误行为的措施。

过滤电源和输入信号作为第一道屏障,利用快速反应稳定器来阻止给定范围的电压突变。同样,某些有关时钟电源的不规则行为也被阻止。例如,如果安全控制器受到仅用一般的规则是无法抵御的非常高的电压的攻击,传感器就被用作为第二道屏障的一部分。如果传感器监测到环境参数的临界值,就会触发告警,芯片就会设置到安全状态。电压传感器用来检查电源,时钟传感器检查频率的不规则行为,而温度和光传感器则检查光和温度攻击。由于光攻击可以通过芯片的背面来实现,该光传感器对于器件两面的攻击都有效。第三道屏障是从安全控制器内核本身建立的。通过硬件和软件的相结合形成了有效的第三道屏障。这里,硬件与软件的相结合是至关重要的,因为在某些情况下,纯软件措施的本身就是错误攻击的对象。

可控的物理层攻击

攻击者可能也会以更直接的方式来操控芯片上的电路,例如,利用电器设备直接连接微控制器上的信号线,来读取线上所传输的保密数据或将攻击者自己的数据注入芯片中。

为了对付物理攻击,最重要的是在芯片内部对存储器和总线系统进行加密,这指的是存在芯片上的数据本身就要用强大的密码算法进行加密,这就是的即便是攻击者能够得到这些数据,也只能产生无用的信息。

另一方面,可以采用有效的屏蔽网对攻击者构成有效的屏障。这种情况下,采用微米级的超细保护线来覆盖安全控制器。这些保护线被连续地监控,如果某些线与其它短路、切断或损坏,就会启动报警。采用这么多层次的保护措施,就可以对控制器起到相当的保护作用,以免于遭受物理攻击,即便是来自高级攻击设备的攻击。

旁路攻击

攻击者也会采用方法来获取保密数据信息(例如鉴权码),这是通过芯片工作时仔细地观察各种参数来实现的。利用功率分析(SPA——简单功率分析,DPA——不同功率分析,EMA——电磁分析)的方法,攻击者可以根据功耗或电磁辐射来提取信息,因为根据操作类型的不同以及芯片中所处理的数据不同,功耗和辐射强度是变化的。

过去、现在和未来

考虑到攻击者将会不断地改变攻击方法甚至采用更新的技术,必须认清有效地防护目前和未来的攻击需要整套的安全概念。因此,英飞凌公司决定研发公司自己的高安全处理器内核,来用于公司的芯片卡。在技术研究和产品研发以及安全测试和验证过程中,安全和产品性能都得到最佳优化。尽管研发自己的内核的决定也与其它考虑有关,在第一次安全测试完成后通常优点可以立即体现。英飞凌公司采用最先进的攻击技术,对其产品的反攻击措施和安全性能进行了彻底的测试。为了证明目标安全等级的价值,独立的安全评估和验证也具有显赫的重要性。

公司在安全方法学和反攻击方面的研究决不会停止。公司正在考虑未来的攻击技术的演进,通过设计新的安全产品,来提供有效的保护并应对未来的攻击技术。

作者:Peter Laackmann,产品安全主管,Marcus Janke,产品安全高级专家,英飞凌科技公司

登录

登录

注册

注册